(星星生活/捷克佳)新一代极其老练的网络犯罪分子正将目标对准政府、企业、医院和图书馆等机构,麦克林杂志在一篇长文中指出,这也暴露了加拿大的反击能力有多么薄弱……

由Caitlin Walsh Miller撰写的这篇文章虽然篇幅较长,但详细描述了被黑客攻击的场景,还回顾了勒索软件的发展历史,以及加拿大这些年一些被黑客攻击的机构等事实,是一篇可读性很强,非常值得推荐的文章。以下为该文的摘编。

————

2022年7月的一个早晨,安省西南部圣玛丽镇的IT经理布拉德•海因斯(Brad Hynes)正在备份该镇的计算机系统。

突然间事情变得一团糟,文件名变成了难以理解的字符串,桌面图标一片空白,一个又一个文件都无法打开。

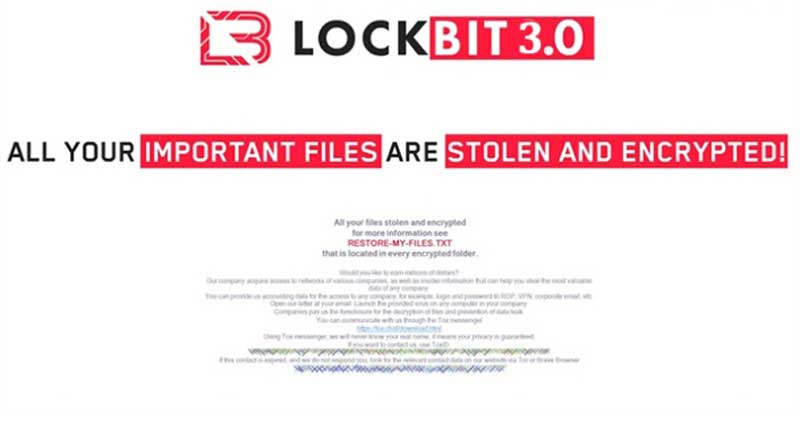

海因斯屏幕上的背景壁纸消失了,取而代之的是俄罗斯勒索软件团伙LockBit的红黑标志。出现了一行全大写的文字:“你所有的重要文件都被盗并加密了!”

海因斯立即下线了该镇的系统,以防止黑客挖掘他们尚未入侵的任何内容。然后他打电话联系到镇长阿尔•斯特拉斯迪(Al Strathdee)。镇长和海因斯一样,他也不知道该怎么做。

在这种情况下,没有任何应对方案——唯一的“手册”是黑客自己提供的。一个名为“Restore-My-Files.txt”的文件被放入每个被入侵的目录中,其中包含登录暗网的说明。

暗网是互联网的肮脏角落,是一个用于各种犯罪目的的在线空间,只能通过特殊浏览器访问。这份说明包括如何使用一种名为Tor的浏览器的说明。

它没有具体说明该镇预计要支付多少赎金,只是解释说LockBit将提供聊天支持以及如何使用加密货币支付的进一步说明。否则,67GB的数据(包括城镇财务、基础设施和服务的机密信息)将被发布到LockBit的泄密网站。

给出的泄密网站是一个暗网位置,勒索软件黑客有时会将他们窃取的材料发布在这里,作为一种施压手段。

就像任何紧急情况一样,该镇动员起来。聘请了一家律师事务所、网络安全专家和第三方谈判代表。聘请公共工程总监杰德•凯利(Jed Kelly)重返他以前的网络管理员职位,为海因斯提供额外的支持。

镇长斯特拉斯迪还与安省警察局和加拿大网络安全中心保持联系,后者是一家旨在为企业和政府提供网络安全支持的联邦机构。但这些互动收效甚微。

斯特拉斯迪希望得到一些后勤帮助:行动计划、资源和信息共享,甚至可能是财政援助。但他却什么也没得到。网络安全中心想知道什么样的数据被泄露了。

斯特拉斯迪说,报告事件的过程减慢了该镇的响应速度,转移了稀缺的资源。镇长将这次经历比作在自然灾害中被遗弃。“我们以为会有大部队来援助,但事实上什么都没有。”

该镇花了一周时间通过LockBit泄密网站上的聊天功能与匿名攻击者进行谈判。最后,圣玛丽同意以比特币支付29万元的赎金。最终,在考虑到法律费用、监控互联网上有关该镇信息的讨论费用以及最终重建受损计算机系统的费用后,这次事件的成本要高得多。

总而言之,这次袭击花费了约150万元——占圣玛丽2022年整个预算的十分之一。

不过,圣玛丽的表现比其他最近遭受袭击的加拿大城市要好。

去年2月,汉密尔顿遭受勒索软件攻击,导致市议会瘫痪,3600万元的房产税被扣留,消防部门的计算机调度系统瘫痪(消防部门改用谷歌地图查找地址)。该市没有透露索要赎金的数额,只说是“一大笔钱”,市长Andrea Horwath告诉记者,但表示并没有支付。

多伦多最近也遭受了攻击:去年秋天,该市图书馆系统遭到攻击,导致其网站关闭数月,多伦多人无法查看其库存或预订。黑客可能向攻击者泄露了数十年前员工的姓名、SIN号码和地址。这类个人数据是暗网上的热门商品,可以转售给其他犯罪分子并用于身份盗窃。

所有这些事件都是勒索软件攻击不断增加的一部分。在过去几年中,加拿大的各种规模的城市、学区、公用事业、港口和私营公司都遭遇了勒索软件攻击,攻击频率越来越高,破坏程度也越来越严重。

2019年,提供医疗检测服务的公司LifeLabs遭受勒索软件攻击,数百万客户的检测结果和健康状况被泄露,这些客户大多位于卑诗省和安大略省。LifeLabs支付了一笔未公开的赎金,以重新获得对数据的控制权。

2021年,俄罗斯勒索软件组织Hive发起的攻击导致纽芬兰和拉布拉多省的医疗系统陷入瘫痪,犯罪分子窃取了该省超过10%人口的个人数据,在某些情况下,还包括银行信息和SIN号码。该省仍未透露是否支付了赎金。

2022年,加拿大最大的儿科医院多伦多SickKids遭受LockBit攻击,导致其许多优先系统、电话线和网站关闭,并推迟了一些治疗和诊断测试。LockBit为此次攻击道歉,称其违反了该组织的规则,并提供了免费的解密器。医院的系统花了数周时间才完全恢复。

但该组织今年早些时候就没那么仁慈了,在芝加哥一家儿童医院遭到袭击后,它拒绝退缩。

2023年加拿大勒索软件受害者的非详尽名单包括安大略省西南部的五家医院;一家总部位于多伦多从事军事基地和发电厂工作的工程公司Black & McDonald;以及一个管理美加边境水权的机构国际联合委员会。

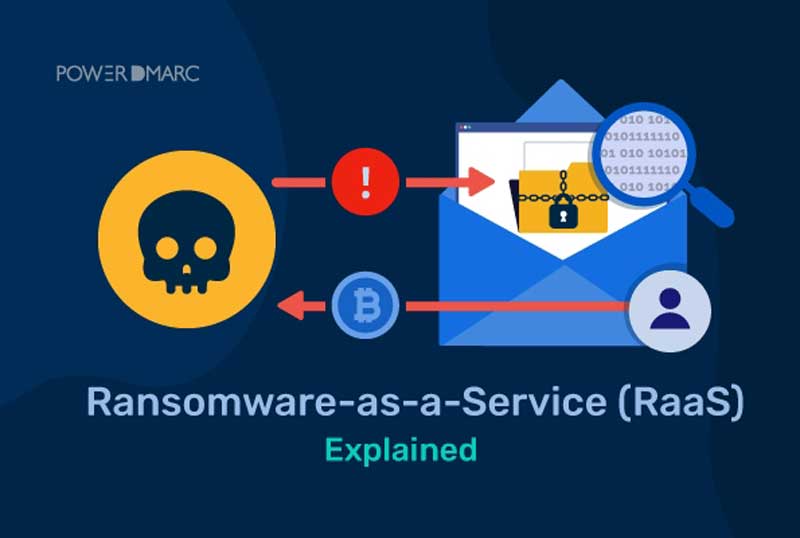

勒索软件激增的推动力是网络犯罪组织“勒索软件即服务”(RaaS,ransomware-as-a-service)的兴起,而LockBit是近年来规模最大的勒索软件组织之一。

如今,大多数勒索软件攻击并非由孤狼黑客发起,而是由这些联盟发起,这些联盟相当于Slack或Dropbox等软件即服务(software-as-a-service)公司。

RaaS组织不会收集工作场所聊天内容或帮助家庭整理在线相册,而是向用户(称为“联盟会员”)提供基于云的网络犯罪工具,这些用户需要付费购买预制软件和代码,这些软件和代码可以感染计算机系统并窃取数据。

作为交换,联盟会员可以分享部分赎金,获得教程和技术支持,然后利用大型组织的成熟度和支持来追捕更大的鱼,即使他们缺乏独自完成这些工作的技能或技术知识。由于这些联盟会员是匿名的,他们的受害者通常无力反击。

过去几年,RaaS领域竞争激烈,加拿大迅速成为受攻击最多的目标。根据黑莓去年发布的威胁报告,加拿大是世界上受攻击第二多的国家,仅次于美国。黑莓这家总部位于滑铁卢的智能手机先驱在过去几年中已转型成为一家网络安全企业。

万事达卡去年的一份报告发现,在计入停机、补救和其他费用(更不用说赎金本身)后,加拿大发生数据泄露的平均成本为564万元。总体而言,到2023年,勒索软件事件可能给加拿大造成高达30亿元的损失。

然而,加拿大的应对措施却笨手笨脚、支离破碎。在大多数情况下,每个组织、城市、医院和企业都会自行处理日益严重和代价高昂的攻击后果。

在国际上,加拿大在发现和起诉网络犯罪分子时采取的是跟随领导者的做法。今年早些时候,由澳大利亚和英国牵头的一项跨国调查摧毁了一个位于加拿大的网络钓鱼即服务(phishing-as-a-service)平台。加拿大皇家骑警扮演的角色如此之小,以至于在关于这次破获事件的最初新闻稿中,它被意外地遗漏了。

国内对类似袭击圣玛丽医院的入侵事件的调查很少能找到嫌疑人——实际上也并不指望能找到。逮捕和起诉非常罕见,即使是无关紧要的事件也会成为引人注目的头条新闻。

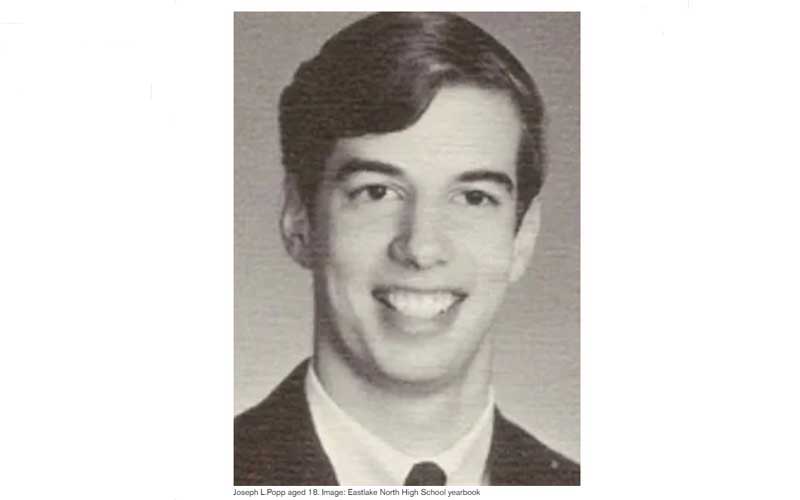

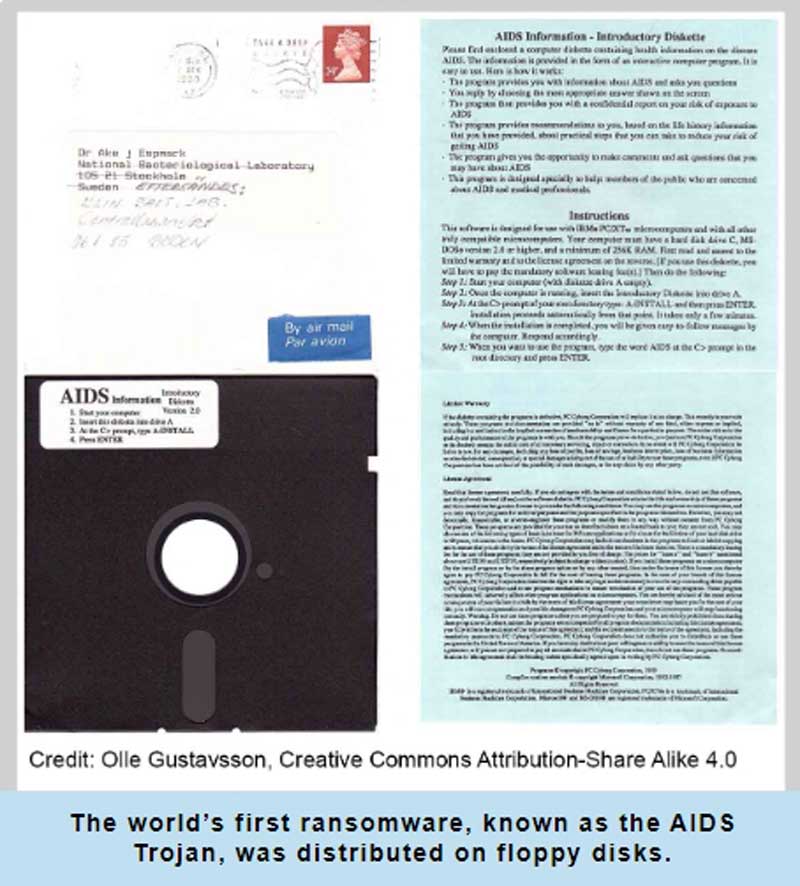

1989年,一位名叫Joseph Popp的美国进化生物学家向世界卫生组织主办的艾滋病会议的与会者邮寄了20,000张软盘。每张软盘上的一个文件是一份问卷,旨在衡量一个人感染艾滋病毒的风险。另一个文件计算了用户计算机重启的频率。

在第90次重启时,count文件锁定了用户硬盘上的文件,并显示一条消息,要求他们将189元发送到巴拿马的一个邮政信箱,以换取解密说明。

Popp并没有从这些有问题的软盘中赚到多少钱,不到两周后他就被捕了,但他赢得了勒索软件之父这一不光彩的头衔。

在接下来的几十年里,这一直是一场低风险的游戏:孤独的黑客瞄准个人电脑或小型网络,赎金数额很小,通常只有数百元,通过电汇甚至礼品卡支付。

现代勒索软件出现于2010年代,当时暗网网络犯罪论坛为黑客提供了一个安全的场所来策划和交换信息。

2013年,俄罗斯网络犯罪分子开发了名为CryptoLocker的勒索软件,并成为第一个要求以比特币支付的勒索软件,比特币可以匿名发送和接收。CryptoLocker随着用户在不知情的情况下通过受感染的电子邮件将其发送给他人而传播,并在一年内袭击了全球超过230,000名受害者。

2017年,新的勒索软件WannaCry在几天内感染了同样多的受害者。与CryptoLocker不同,它不依赖受感染的电子邮件。相反,它自我传播,自主寻找易受攻击的计算机和网络。

据估计,它造成的损失约为40亿美元;其中备受瞩目的受害者包括德国国家铁路公司和英国国家医疗服务体系,后者被迫取消预约和医疗程序。

到2010年代中期,勒索软件已经不再只是一箱软盘。它需要一套复杂的技能:编写恶意软件来冻结受害者的文件、谈判和勒索付款、洗钱。大约在此时,第一批RaaS团体出现了,他们汇集犯罪资源并结合专业知识。

2019年,一种名为ABCD的新勒索软件变种首次出现。到2020年1月,它更名为LockBit,并开始出现在俄罗斯网络犯罪论坛上,同时还有招募感兴趣的会员的广告。

RaaS场景十分拥挤,有几十个活跃的团伙,名字包括Netwalker、Ryuk、Conti、Janus和Satan。因此,LockBit进行了一些有创意的公关活动来吸引会员,包括举办了一场“夏季论文竞赛”,要求提交关于“恶意软件利用和货币化”和“网络钓鱼实践”的学术论文,并提供高达5,000美元的奖金。

但真正吸引新会员的是LockBit的支付模式。当时,大多数RaaS组织控制着赎金支付,在决定时或如果决定时,向会员支付佣金。LockBit颠覆了这一模式。赎金首先流向会员,会员保留20%,然后将其余部分转交给该组织。

当LockBit制定招聘策略时,疫情来袭,这为勒索软件黑客创造了大量可供利用的新数据。

工作场所关闭,世界各地的员工分散到临时的家庭办公室;加拿大统计局估计,2020年,近40%的加拿大员工在家工作,而疫情前这一比例仅为7%。

所有这些人突然开始远程访问他们的工作场所,通常是通过匆忙建立的远程工作系统或仅仅通过个人电子邮件,导致宝贵的工作场所网络中安全保护不力的入口点激增。

结果是数据随处可见,而RaaS团体的崛起意味着,能够利用越来越强大的网络犯罪集团资源的黑客比以往任何时候都多。

网络安全平台SonicWall的一份报告发现,2021年第二季度全球勒索软件攻击次数是前一年的三倍——近2亿次。每个月都有新的记录被打破,黑客很快又增加了另一种工具:数据泄露。信息不仅被加密,还在暗网上被复制和出售。

加拿大在应对勒索软件方面尤其措手不及,这是由于机构保密、行动迟缓以及负责打击网络犯罪的机构(包括加拿大皇家骑警RCMP、加拿大广播电视和电信委员会CRTC以及省级和地方执法部门)之间沟通不畅所致。

去年,加拿大审计长凯伦•霍根(Karen Hogan)开始准备一份关于加拿大网络犯罪应对措施的报告。她发现多年来,报告和跟踪一直一团糟。由于记录管理不善和数据不可靠,负责调查对联邦政府和关键基础设施的威胁的RCMP无法准确统计其收到的网络犯罪报告数量。

过去几年,政府机构收到的数千起投诉从未得到处理或转发给相关部门。负责执行反垃圾邮件立法以防止网络钓鱼和在线诈骗的CRTC仅在2022年就收到了大约75,000起网络犯罪事件报告。但从2020年到2023年,该部门仅发起了六项调查。

在一项调查中,一家执法机构告诉CRTC,将收到对其所持有设备的搜查令。CRTC表示,搜查令不可行,因为设备上的数据已被删除。事实并非如此,但CRTC工作人员后来确实删除了它。

在加拿大反欺诈中心,该中心本应帮助遭受网络犯罪侵害的个人,而不是组织,霍根发现,最初的投诉在一个系统上管理,而后续投诉则在另一个系统上跟踪。这两个系统必须手动链接,这种情况很少发生。结果是,只有6%的高优先级案件(涉及10,000元或以上的损失)得到了适当的跟进。

加拿大人通常甚至不清楚应该去哪里举报犯罪。2018年,联邦政府发布了一项国家网络安全战略,其中的一个重要组成部分是成立了一个专门的皇家骑警部门,称为国家网络犯罪协调中心(National Cybercrime Coordination Centre)或称NC3。

NC3本应充当调查的中心枢纽和网络犯罪报告的一站式服务中心,就像美国的互联网犯罪投诉中心或英国的Action Fraud一样。但在2020年和2021年,随着网络攻击的爆发,访问NC3网站的访问者被告知,其新的报告系统要到2022年3月才会到位。但至今仍然没有启动。

总检察长对调查结果的总结报告十分严厉:“加拿大没有能力和工具来打击网络犯罪。”

即使NC3完全发挥作用,也并非是一个精英的网络犯罪单位,负责进行网络攻击行动,即入侵犯罪组织以破坏和摧毁其系统。它只是协调加拿大众多其他机构努力的一种方式。

美国有16,000个成员专门从事网络攻击行动,而英国的网络攻击单位已经运行了一年。采取这种积极主动的做法并非加拿大的强项。

史蒂夫•沃特豪斯 (Steve Waterhouse) 是一位网络安全顾问和讲师,曾在2022年担任魁北克的网络安全副厅长。他表示,“NC3是个不错的想法,但它起步太晚了。”

他还指出,国际警察机构早就设立了网络团队。欧盟的执法机构Europol在2013年成立了一个网络团队,而FBI则在2002年成立了一个。加拿大尚未拥有这样的组织,因此依赖全球合作伙伴的线索来发现在加拿大境内活动的网络犯罪分子。

其结果是,尽管加拿大是全球受攻击最频繁的国家之一,但在追捕本土犯罪分子方面,加拿大的表现却相当糟糕。

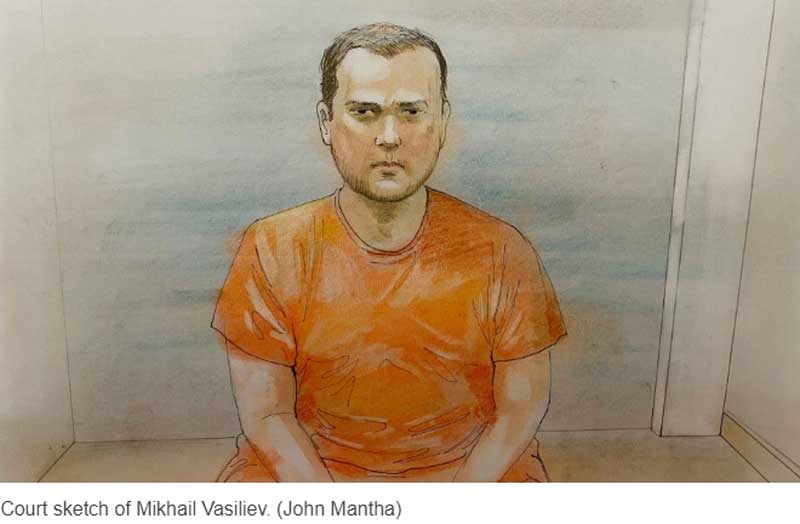

米哈伊尔•瓦西里耶夫(Mikhail Vasiliev)是加拿大过去几年抓获的少数网络罪犯之一。他于1989年出生于莫斯科,2002年与父母和姐姐一起移居加拿大,当时他大约13岁。

他在多伦多附近的约克区上高中,最终在距多伦多以北约60公里的布拉德福德(Bradford)结婚并组建了家庭。他开始接触RaaS组织,希望至少早在2019年就成为其成员。在此之前,他没有犯罪记录。

2020年9月,FBI通知安省警察局,正在调查瓦西里耶夫,怀疑他是LockBit的成员。起初,FBI的数据有限,因此OPP并没有将该文件视为高优先级。该警队还与其他网络调查有关。

“资源是有限的,”侦探督察马特•沃森(Matt Watson)说道,他是安省省警的重案经理,后来成为瓦西里耶夫案的首席调查员。“我们只能在事情进展到一定阶段时才能着手调查。”

在接下来的一年里,FBI一直在深入调查,并向安省官员通报最新情况。

瓦西里耶夫也很忙。2021年5月,他袭击了萨斯卡通一家制造救护车、救援卡车和公共汽车的公司Crestline Coach。一天清晨,他关闭了该公司的计算机系统,并索要100万元。

Crestline的运营陷入瘫痪,因此它选择合作,聘请法医IT专家来协商赎金。该公司最终以比特币的形式向瓦西里耶夫支付了近28万元。

从各方面来看,这还不算坏事。近年来,赎金激增,部分原因是加密货币使支付更加容易,攻击者提前研究目标并学习如何调整他们的要求。2023年,加拿大公司支付的平均赎金为113万元,高于2021年的46万元。

支付赎金的决定取决于入侵的情况。如果黑客没有窃取数据,并且组织有一个不错的备份系统,它不太可能交出任何钱。如果入侵可能是灾难性的——就像Crestline面临无限期停机的情况一样——企业往往会支付赎金。

在没有执法部门和政府的官方建议的情况下,勒索软件也成为了平行私营行业的源泉,例如法医IT、暗网顾问、赎金谈判人员和网络保险公司,这些行业通常在黑客入侵后发号施令。

安省斯特拉特福市(Stratford)就发生了这样的事情。2019年,一次网络攻击导致该市政府系统中的敏感个人数据被盗。警方建议不要支付7.5万元的赎金,但该镇的保险公司却表示:他们愿意支付赎金,但不会承担从头开始重建数据库的可能更大成本。

瓦西里耶夫可能使用LockBit 2.0实施了此次攻击,这是其原始勒索软件的更新版本。它包括更快的加密(LockBit声称是市场上最快的加密),以及将成为标志性功能的点击式控制面板的早期版本,将勒索软件的工具整合到一个用户友好的界面中。

联盟可以轻松扫描目标系统中的易受攻击的服务器,终止安全服务并删除可能帮助受害者恢复数据的文件。当目标响应赎金通知时,推送通知甚至会向联盟发送ping消息。

到2021年7月,OPP调查人员认为他们已经从FBI获得了足够的情报,可以开始对瓦西里耶夫进行平行调查,称为Project Archie。一年多来,OPP收集了证据,包括IP地址、电话记录以及来自他的手机和车辆的跟踪和传输数据。

调查人员远程访问了他的设备和网络、加密货币钱包和在线平台,并使用他的登录凭据访问网络犯罪论坛。每次调查人员都会申请逮捕令和司法授权。“执法行动的速度与司法程序的速度一样快,”首席调查员沃森说。“网络犯罪的速度与电子的速度一样快。”

即使在OPP的调查拖延不决的情况下,瓦西里耶夫也积累了大量受害者。

2022年1月初的一天,瓦西里耶夫袭击了拉布拉多市的一家公司Carol Lake Metal Works,禁用了该公司的电子邮件并加密了其服务器。按照瓦西里耶夫提供的指示,一名员工试图通过匿名Tor浏览器联系他。

在尝试联系攻击者无果后,该公司选择从头开始重建系统。由于停机造成的收入损失和修复损坏的成本,这次入侵给Carol Lake造成了113,000元的损失。

那年5月,瓦西里耶夫瞄准了蒙特利尔的一家小型互联网服务提供商Transat Telecom。一天清晨,Transat员工发现他们无法加入服务器或连接到公司的私人网络。该公司的计费系统和呼叫中心工具都瘫痪了。

瓦西里耶夫最初要求100万元,但他提出如果能迅速支付赎金,可以将赎金降至50万元。Transat最终与瓦西里耶夫谈判,将赎金降至5,000元的门罗币(Monero)加密货币。尽管如此,此次违规行为仍花费了该公司约10万元来补救。

2022年8月,在启动Project Archie一年多后,警方收到了秘密搜查瓦西里耶夫家的搜查令。在那里,他们发现了一个名为“TARGETLIST”的文件,其中详细列出了过去和未来的潜在受害者,以及一个用于加密数据的程序的源代码。还有一张电脑屏幕的照片,上面显示了一个加拿大目标员工的用户名和密码,以及与该组织所谓的头目LockBitSupp交换的消息截图。

10月下旬,安省省警带着另一份搜查令回来了,FBI和加拿大皇家骑警的特工也随行。这次,瓦西里耶夫在家——在车库里的一张桌子上用笔记本电脑工作,登录了LockBit。警察蜂拥而至,在瓦西里耶夫关掉电脑之前就制服了他。

当天,安省省警指控瓦西里耶夫犯有与枪支有关的罪行。他在监狱里待了六天,之后才被保释。两周后,即11月9日,美国新泽西州地区法院指控他密谋故意损坏受保护的计算机并发送赎金要求等罪名。

一年后,即2023年12月,安省省警最终指控他敲诈勒索和未经授权使用计算机,罪名涉及针对Crestline、Carol Lake和Transat Telecom的犯罪;有限的资源是造成这一拖延的原因之一。

瓦西里耶夫放弃了初步审判的权利,并于2月在纽马克特法庭对所有指控表示认罪。他被判处近四年监禁,并被责令向受害者赔偿86万元。今年6月,他被引渡到新泽西州接受指控。

他被现场抓获——这几乎是执法部门成功指控嫌疑人的唯一方法。IP地址是不够的,因为设备的IP地址可以更改或共享,并且一个设备可以由多人使用。Archie计划之所以成功,是因为警察在瓦西里耶夫实施犯罪的那一刻就抓住了他。这是网络犯罪分子难以抓获和定罪的众多原因之一。

除了瓦西里耶夫之外,过去几年,加拿大只有两名因勒索软件被捕的知名人士。2022年,塞巴斯蒂安•瓦雄-德贾丹斯(Sébastien Vachon-Desjardins)因向17名加拿大受害者勒索280万元(他的国际犯罪总额可能超过1500万美元)被判处七年有期徒刑。

他白天是不起眼的政府工作人员,晚上是俄罗斯勒索软件组织NetWalker的明星成员。

今年1月,渥太华男子马修•菲尔伯特(Matthew Philbert)因针对约1,100名受害者(包括个人、家族企业、警察局和其他组织)被判处两年有期徒刑。安省省警称他是“迄今为止警方在加拿大发现的最猖獗的网络罪犯”。

由于与他有关的受害者数量庞大,这个描述一直沿用至今。但菲尔伯特的实际成功率远没有那么令人印象深刻:他仅从犯罪中获利约50,000元。今年1月,菲尔伯特被判处两年监禁。

瓦西里耶夫被捕后,媒体的关注表明他是LockBit的主谋,或者至少是其中的主要人物。美国网络安全策略师乔恩•迪马乔(Jon DiMaggio)怀疑这只是一厢情愿的想法。

迪马乔在LockBit卧底一年,伪装成一名想要成为其附属机构的人,并通过私人消息服务与其开发人员聊天。他熟悉该组织的技术和社会基础设施,并怀疑核心成员是否会生活在亲美国家——大多数人生活在俄罗斯、白俄罗斯和其他前苏联国家。瓦西里耶夫甚至似乎无法访问2022年发布的最新版本勒索软件LockBit 3.0。

瓦西里耶夫被捕肯定没有对LockBit整体产生太大影响。在整个2023年,一波比以往更大的LockBit攻击在规模和严重程度上超越了瓦西里耶夫所取得的任何成就。在大多数情况下,没有发现肇事者,也没有逮捕任何人。

加拿大一次又一次成为攻击目标。2023年2月,LockBit攻击摧毁了Indigo Books and Music的网站和应用程序,关闭了该公司的电子支付系统,延迟了订单并损害了数周的在线销售。Indigo当年损失了5000万元,很大程度上是由于网络攻击。

然后,在8月,该组织瞄准了蒙特利尔电力服务委员会,该委员会是负责该市地下电力和电信网络的市政组织。

一个月后,第三方软件供应商LockBit遭到入侵,导致The Weather Network和法语版MétéoMédia的网站和应用程序被入侵数周。

10月,该组织攻击了为加拿大政府提供搬家服务的承包商BGRS/SIRVA。此次事件导致政府、军队和警察员工24年的个人和财务数据被盗。

2月,由英国国家犯罪局领导的全球特别工作组“克罗诺斯行动”(Operation Cronos)对该组织进行了反向攻击。该特别工作组的成员包括联邦调查局、欧洲刑警组织和其他国家的执法部门。

特别工作组入侵了LockBit的系统,夺取了其服务器和泄密网站的控制权,并在泄密网站上发布了一条消息:“该网站现在由英国、美国和克罗诺斯特别工作组控制。”

两名LockBit成员在波兰和乌克兰被捕,与该组织有关的200多个加密货币账户被冻结。加拿大也发挥了一定作用,尽管作用不大——加拿大国家网络犯罪协调中心通知了潜在的国内受害者,并传递了他们可以用来解密数据的工具信息。

5月,英国确认一名名叫德米特里•尤里耶维奇•霍罗舍夫(Dmitry Yuryevich Khoroshev)的俄罗斯公民是该组织LockBitSupp的可能头目。美国以26项刑事指控起诉了他,美国财政部也对他进行了制裁,这意味着任何与霍罗舍夫有交易的人——包括任何向他支付赎金的人——也可能受到制裁。

在执法部门查封LockBit的泄密网站一周后,又出现了一个新网站。但鉴于美国的制裁,大多数受害者都拒绝支付,包括加拿大西部的连锁药店London Drugs,该连锁药店在4月遭到攻击,导致其79家门店中的大多数门店关闭数天。

许多网络安全专家怀疑LockBit会在制裁后逐渐消失,但事实证明该组织具有韧性。网络安全策略师迪马吉奥表示,他对其持续的活动“感到非常困惑”,根据已确认的攻击次数估计,LockBit仍然是最大的RaaS组织之一。

无论如何,勒索软件行业就像九头蛇一样,砍掉一个头,另一个头就会冒出来取代它。还有很多其他团体,包括Inc. Ransom、Ransom Hub和去年攻陷多伦多公共图书馆的BlackBasta。

事实上,LockBit被攻陷后的几个月是Dubrovsky最忙碌的几个月。他的假设是,一支重新振作起来的联盟大军对LockBit的未来心存疑虑,正在寻求证明自己。

有些人现在正在使用人工智能来增强他们的努力。WormGPT和FraudGPT等生成聊天机器人正在部署生成人工智能来创建可以实时自我适应的勒索软件,修改自己的代码以逃避检测。

英国国家网络安全中心预测,人工智能将像RaaS一样降低犯罪分子的进入门槛,催生出新一波新手黑客,他们可以制作令人信服的深度伪造语音笔记以请求登录凭据,帮助攻击者更快地收集目标信息,甚至制作可以与受害者谈判的聊天机器人。

随着技术变得越来越复杂,目标越来越大——犯罪者也是如此。去年4月,卑诗省政府电子邮件系统遭到一系列入侵,据该省公共服务部门负责人称,这些入侵是由“国家或国家支持的行为者”实施的。

据史蒂夫•沃特豪斯称,国家支持的机构不断攻击关键基础设施,包括天然气和石油、水处理以及发电和配电。他说,没有任何部委或部门积极解决这个问题。

同样,与美国形成鲜明对比的是——在过去几个月里,俄罗斯和伊朗组织公开披露了针对水处理厂的少数攻击。作为回应,环境保护署于5月宣布将加强对关键水基础设施的检查。“这只是向您展示了事情应该进展得有多快,”沃特豪斯说。

与此同时,NC3仍然没有对案件进行分类或记录的系统。该中心还受到其他问题的困扰:它已经结案,但尚未解决,并且未能将国际合作伙伴的请求转发给国内执法部门。与此同时,国家网络犯罪解决方案(一个耗资7000万元的IT系统,旨在支持NC3的报告门户并充当执法人员的数据库)比原计划晚了两年。

从省级来看,只有两个省有专门负责网络安全的部门:魁北克省自2022年初开始,新斯科舍省自去年开始。这两个省都还没有做太多工作。安大略省、阿尔伯塔省和卑诗省正在考虑建立自己的部门,尽管在联邦层面还没有类似的部门。

美国自2021年以来就有一个国家网络主管——一名与总统有直接联系的执行团队成员。

网络安全领域的透明度也很低。公司不愿报告违规行为;加拿大反欺诈中心估计,大约有5%到10%的事件会被报告。而且大多数省份不会追踪或分享针对公共部门实体的攻击信息。即使报告了入侵事件,受害者通常也不会在事后获得太多情报。圣玛丽镇的情况就是如此。“我们的法律团队听到传言说有人可能被捕了,但我们不知道,”该镇镇长说。

斯特拉特福市长丹•马西森(Dan Mathieson)在这次让该镇损失7.5万元的攻击事件后也有过类似的经历。他说,“你通知了警方,但到头来,根本就没有积极的调查,也永远不会继续下去。”

马西森如今是多伦多城市大学网络安全催化剂研究所的特别顾问。他一次又一次地观察到同样的模式。由于在报告、跟踪和调查网络事件方面存在不足,加拿大一次又一次地成为受害者,甚至不知道攻击来自何处、谁是幕后黑手、他们是如何进入的。

瓦西里耶夫案首席调查员沃森说,网络犯罪的增加可能会带来严重的经济后果。想象一下安省的一家汽车厂被迫在一夜之间停产,或者像Hydro Quebec这样的公用事业公司(过去曾遭受过攻击)遭到攻击,导致断电并危及其在美国的电力供应合同,而美国是魁北克政府的主要收入来源。

随着越来越多的网络连接设备(汽车、智能家电、健身追踪器、监控摄像头等等)上线,漏洞将呈指数级增长。无论黑客是通过不安全的智能温度计访问网络,还是利用联邦政府破旧的过时IT系统,其后果都可能是毁灭性的。

攻击者可能会引发全市停电或关闭医院。他们可能会毒害城镇的水源。他们可能会入侵核反应堆。曾经看起来像是危言耸听的科幻小说的东西现在越来越可信了。

“跟上攻击的步伐是不可能的,”卑诗省公共服务部门负责人史蒂夫•沃特豪斯说。“这是一种被动的方法。行动在哪里?”■

部分图片来自网络,文章来源:https://macleans.ca/society/technology/the-terrifying-rise-of-ransomware-gangs/